Проверка браузера на утечку реального IP через WebRTC

Загрузка...

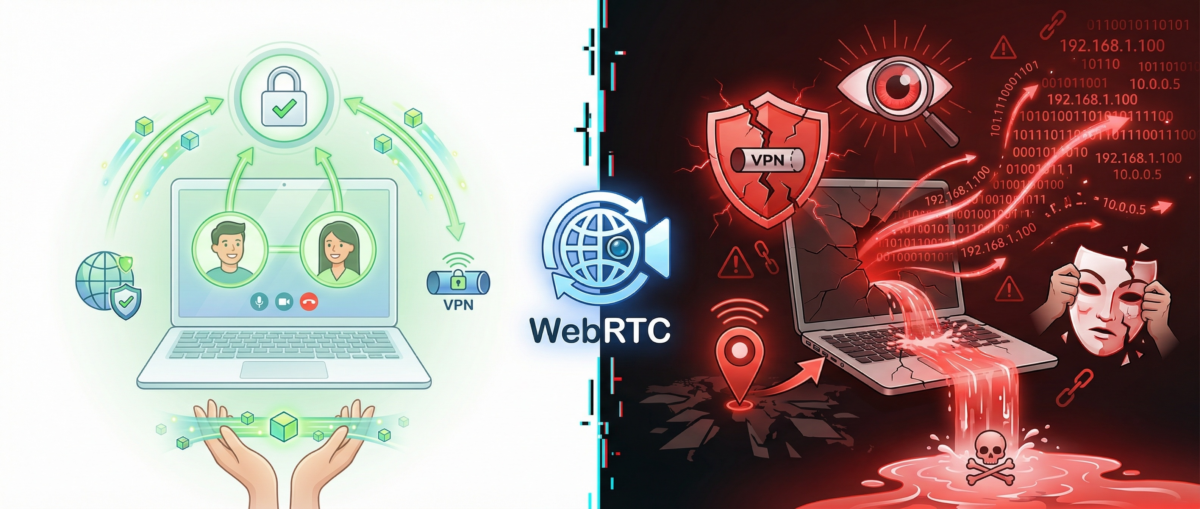

Что такое WebRTC и почему он опасен

WebRTC (Web Real-Time Communication) встроен во все современные браузеры. Через него работают видеозвонки, голосовые чаты и передача файлов напрямую между пользователями. Google Meet, Discord, Zoom в браузере используют именно эту технологию.

Проблема в том, что для прямого соединения WebRTC должен узнать ваш настоящий IP-адрес. Браузер отправляет запрос на STUN-сервер, тот возвращает публичный IP. Все это происходит на уровне браузера, в обход прокси и VPN. Даже если вы подключены через прокси или VPN, WebRTC может отдать сайту ваш реальный адрес.

Поэтому проверка WebRTC обязательна при настройке прокси, VPN или антидетект-браузера. Инструмент выше отправляет запрос на STUN-сервер Google, получает IP из ICE-кандидатов и сравнивает с вашим внешним адресом. Если они не совпадают, браузер раскрывает настоящий IP и ваша анонимность под угрозой.

Как читать результаты теста

- Утечки нет (зеленый статус). Публичный IP, полученный через STUN, совпадает с вашим внешним IP-адресом. Если вы подключены через прокси или VPN, значит WebRTC тоже работает через туннель и ваш реальный адрес скрыт.

- Обнаружена утечка (красный статус). STUN-сервер вернул IP, который отличается от вашего внешнего адреса. WebRTC обходит защиту, сайт может получить настоящий IP. Нужно отключить или подменить WebRTC.

- WebRTC заблокирован (синий статус). Браузер не смог создать RTCPeerConnection, STUN-запрос не прошел. Так бывает в антидетект-браузерах (Dolphin{anty}, AdsPower, GoLogin): они блокируют или подменяют WebRTC. Утечка невозможна.

Как отключить WebRTC в браузере

Google Chrome

Chrome не позволяет отключить WebRTC через стандартные настройки. Два рабочих способа. Первый: установить расширение WebRTC Control или WebRTC Network Limiter (официальное от Google). Второй: поставить uBlock Origin, открыть настройки расширения и включить пункт «Запретить WebRTC раскрывать локальные IP-адреса». После установки обновите страницу и запустите тест заново. Статус должен измениться на «Нет утечки» или «WebRTC заблокирован».

Mozilla Firefox

В Firefox WebRTC отключается за 30 секунд без расширений. Введите в адресную строку about:config, подтвердите предупреждение, найдите параметр media.peerconnection.enabled и переключите его в false. WebRTC полностью перестанет работать. Видеозвонки через браузер тоже отвалятся, но для проверки прокси и работы с мультиаккаунтами это нормально.

Opera

Откройте Настройки, перейдите в Дополнительно > Безопасность, прокрутите до блока WebRTC и выберите «Отключить непроксированный UDP». Браузер перестанет отправлять STUN-запросы в обход прокси.

Антидетект-браузеры

В Dolphin{anty}, AdsPower, GoLogin и Multilogin WebRTC управляется на уровне профиля. В настройках профиля найдите раздел WebRTC и выберите режим: Disabled (полное отключение), Altered (подмена на IP прокси) или Real (без защиты). Для работы с прокси лучше всего подходит Altered: он подставляет IP прокси в WebRTC-ответ, и сайт видит один и тот же адрес во всех проверках.

WebRTC и прокси: что нужно знать?

HTTP и SOCKS5 прокси не защищают от утечки WebRTC. Прокси работает на уровне HTTP-соединений, а WebRTC использует UDP и обращается к STUN-серверу напрямую, минуя прокси. Поэтому даже с прокси браузер может отдать реальный IP через WebRTC. Если вы только настраиваете прокси и не знаете, где посмотреть адрес и порт, у нас есть подробная инструкция.

VPN защищает лучше, потому что перехватывает весь трафик на уровне системы, включая UDP. Но бывают исключения: некоторые дешевые VPN пропускают WebRTC-запросы. Если вам нужен VPN-подобный туннель без утечек, посмотрите нашу инструкцию по настройке VLESS Reality: он шифрует весь трафик и не детектится как VPN.

Для мультиаккаунтов через прокси лучший вариант: антидетект-браузер с режимом WebRTC Altered плюс качественный резидентный или мобильный прокси. Такая связка закрывает утечку на уровне браузера и дает чистый fingerprint. Проверенные сервисы можно посмотреть в рейтинге резидентных прокси. А если нужно пустить весь трафик домашней сети через прокси, есть инструкция по настройке прокси на роутере.

Часто задаваемые вопросы

Что такое утечка WebRTC?

Утечка WebRTC происходит, когда браузер раскрывает ваш настоящий IP-адрес через технологию WebRTC, даже если вы используете VPN или прокси. Браузер отправляет запрос на STUN-сервер для peer-to-peer соединения и получает в ответ реальный публичный IP. Сайт может перехватить этот ответ и узнать, кто вы.

Как проверить утечку WebRTC?

Откройте тест в верхней части этой страницы. Инструмент определит ваш внешний IP через обычный HTTP-запрос, потом получит IP через STUN-сервер WebRTC и сравнит их. Если адреса совпадают, утечки нет. Если отличаются, WebRTC раскрывает реальный IP. Для сверки можно параллельно открыть browserleaks.com/webrtc.

VPN включен, но тест показывает утечку. Что делать?

Значит VPN не перехватывает WebRTC-трафик. Три варианта: установить расширение WebRTC Control или uBlock Origin с включенной блокировкой WebRTC; отключить WebRTC в настройках браузера (Firefox: about:config, параметр media.peerconnection.enabled, значение false); использовать VPN со встроенной защитой от WebRTC-утечек (ExpressVPN, NordVPN, Surfshark).

Прокси защищает от утечки WebRTC?

Нет. HTTP и SOCKS5 прокси не перехватывают WebRTC-трафик, потому что WebRTC работает через UDP и обращается к STUN-серверу напрямую. Чтобы закрыть утечку при работе через прокси, используйте антидетект-браузер с режимом WebRTC Altered или Disabled.

Что значит статус «WebRTC заблокирован»?

Браузер не смог создать WebRTC-соединение. STUN-запрос не был отправлен, IP не раскрыт. Это типичное поведение для антидетект-браузеров (Dolphin{anty}, AdsPower, GoLogin), браузеров с отключенным WebRTC и расширений вроде WebRTC Control. Безопасный статус, утечка невозможна.

Чем проверка WebRTC отличается от проверки DNS?

Проверка WebRTC выявляет утечку IP-адреса через STUN-серверы в браузере. Проверка DNS показывает, уходят ли ваши DNS-запросы через сервер провайдера, а не через VPN или прокси. Это два разных канала утечки, проверять нужно оба. WebRTC раскрывает кто вы, DNS раскрывает куда вы ходите.

Какие браузеры уязвимы к утечке WebRTC?

Все браузеры с включенным WebRTC: Google Chrome, Mozilla Firefox, Microsoft Edge, Opera, Brave, Яндекс Браузер. Safari защищен лучше остальных: блокирует доступ сайтов к камере и микрофону по умолчанию, требует явного разрешения. Мобильные браузеры на Android (Chrome, Firefox) тоже уязвимы.

Как работает режим WebRTC Altered в антидетект-браузере?

Режим Altered подменяет IP-адрес в WebRTC-ответе на IP вашего прокси. Браузер по-прежнему отправляет STUN-запрос, но в ICE-кандидатах возвращается не реальный IP, а адрес прокси-сервера. Для сайта это выглядит так, будто WebRTC и HTTP-соединение используют один и тот же IP. Поэтому Altered лучше всего подходит для работы с мультиаккаунтами.

Отключение WebRTC сломает сайты?

Перестанут работать видеозвонки и голосовые чаты в браузере: Google Meet, Discord (веб-версия), Facebook Messenger, Zoom. Обычный серфинг, соцсети, почта, стриминг (YouTube, Netflix) продолжат работать без проблем. Если звонки через браузер вам не нужны, отключение WebRTC ни на что не повлияет.

Нужно ли проверять WebRTC на телефоне?

Да, особенно на Android. Chrome и Firefox на Android поддерживают WebRTC и раскрывают IP точно так же, как на компьютере. На iOS ситуация лучше: Safari ограничивает WebRTC по умолчанию. Но если вы используете Chrome на iPhone, проверка лишней не будет. Откройте эту страницу с телефона, тест работает и на мобильных устройствах.